Анализ причины нарушения информационной безопасности на участке канала связи (система обеспечения обмена данными через среду) в современных государственных информационно-коммуникационных системах. Нарушения ИБ

Исследования проблем обеспечения информационной безопасности и методов предотвращения нарушений в этой области обозначили необходимость более глубоко разобраться в вопросах информационных конфликтов, часто приводящих к более серьезным последствиям, чем просто фиксация очевидного конфликта и ожидание его затухания или перерастания в правонарушение.

"Конфликт в переводе с латинского, – говорит профессор Т. А. Полякова, – это столкновение противоположно направленных целей, интересов, позиций, мнений или взглядов оппонентов или субъектов взаимодействия". Такие противоречия при построении информационного общества неизбежны, многообразны и всеобъемлющи .

Рассматривая конфликты как объективированную в отношениях субъектов форму противоречий, мы обратили внимание на то, что конфликты возникают как в области социальной сферы, так и в системе информатизации, в информационной инфраструктуре. Они могут быть но значимости и отрицательными относительно решаемых обществом задач, и позитивными, наталкивая ответственных субъектов на поиск новых или более совершенных решений. Конфликт может выполнять роль мотива правонарушения, если он не учтен в процессе его выявления. Чаще всего конфликты проявляются в самом законодательстве в силу его слабой согласованности и недостаточно тщательной подготовленности проектов нормативных актов, а также упущений в процессах правоприменения и исполнения законодательных актов.

Весьма существенны конфликты в области правотворчества в условиях культурного разнообразия и игнорирования исторических факторов при реализации установленных правил, непонимания баланса и согласованности действий в области отношений органов государственной власти и местного самоуправления, юридических лид и граждан. Конфликты возникают по причинам несоблюдения правил работы с информационными технологиями, информационными ресурсами, невыполнения требований к системам коммуникаций. Способы разрешения конфликтов различны и зависят от причин и области их возникновения. Они могут быть погашены в административном, служебном порядке, путем мирного взаимодействия сторон, но могут быть доведены и до судебного рассмотрения. В любом случае наличие конфликта, выявленного и зафиксированного, является условием предотвращения более серьезных ситуаций. Можно сказать, что за каждой формой нарушения правил обеспечения информационной безопасности скрыты выявленные или невыявленные конфликты объективного или субъективного характера. В этой связи в 2008 г. в ИГП РАН был проведен теоретический семинар на тему "Конфликты в информационной сфере", материалы которого опубликованы в одноименном сборнике статей и выступлений его участников.

Не все виды конфликтов перерастают в правонарушения или тем более в преступления.

С учетом значимости конфликта в рассматриаемой области общественных отношений важно сформулировать понятие юридически значимого конфликта в информационной среде (сфере) следующим образом. Юридически значимым конфликтом является создание ситуации нестабильности в реализации законных прав и интересов граждан, государства, общества, отдельных организаций в их информационной среде, ситуации, снижающей уровень обеспечения безопасности, в том числе ведущей к созданию угроз, рисков и разрушений в самой информационной инфраструктуре или в области прав субъектов – участников информационных отношений и процессов. И это было освещено в предыдущих главах учебника, а также в работах С. И. Семилетова. Отметим, что конфликты ведут к подрыву значимости информации в процессе развития информационного, гражданского, демократического, социального, устойчивого правового и гуманного общества

В статье анализируются угрозы нарушения информационной безопасности информационных систем и существующие модели и методы противодействия компьютерным атакам. В статье так же рассматриваются проблемы обеспечения информационной безопасности.

Ключевые слова: информационная система, информационная безопасность, модели, методы, информационные угрозы

На сегодняшний день проблемам информационной безопасности (ИБ) как в масштабах государства, так и в

масштабах отдельного предприятия уделяется достаточное внимание, несмотря на это, количество потенциальных угроз не становится меньше.

Разнообразие угроз нарушения ИБ столь велико, что предусмотреть каждую достаточно трудно, но при этом задача выполнима.

С целью обеспечения заданного уровня защиты информации, необходимо, во-первых, выявить основные

угрозы нарушения ИБ для конкретного объекта информатизации, во-вторых спроектировать адекватную модель противодействия им и в дальнейшем еѐ реализовывать.

Под информационной угрозой обычно понимают потенциально существующую опасность преднамеренного или непреднамеренного (случайного) нарушения порядка хранения и обработки информации.

Процессы сбора, хранения, обработки и распространения информации, происходящие в информационной системе (ИС) обуславливают появление информационных угроз.

Угрозы ИБ можно классифицировать по нескольким основным критериям :

По природе возникновения (естественные, искусственные);

По аспекту ИБ (доступность, конфиденциальность, целостность);

По степени воздействия на ИС (пассивные, активные);

По компонентам ИС, на которые направлены угрозы (инфраструктура, каналы связи, аппаратное обеспечение, программное обеспечение);

По расположению источника угроз (внутренний, внешний);

По способу осуществления (случайные, преднамеренные).

На современном этапе развития средств защиты информации известны возможные угрозы ИБ предприятия независимо от формы собственности. К ним прежде всего относятся:

– преднамеренные действия сотрудников;

– случайные действия сотрудников;

– атаки хакеров с целью получения конфиденциальной информации или причинения вреда деятельности предприятия.

По мнению экспертов в области информационной безопасности более 90 % от всех преступлений в сфере информационных технологий совершают сотрудники организаций (внутренние пользователи).

На практике более часто информационные угрозы классифицируют исходя из их воздействия на основные свойства информации. Рассматривая данную проблему, в качестве основных свойств информации можно выделить :

· Целостность информации – свойство информации сохранять актуальность и непротиворечивость в процессе ее сбора, накопления, хранения, поиска и распространения; устойчивость информации к разрушению и несанкционированному изменению.

· Доступность информации – способность сохранять свою ценность в зависимости от оперативности ее использования и возможность быть предоставленной авторизированному пользователю в определенный период времени.

· Конфиденциальность информации – это свойство информации быть известной только допущенным и прошедшим проверку (авторизацию) субъектам предприятия (руководству, ответственным сотрудникам, пользователям информационной сети предприятия и т.п.) и терять свою ценность при раскрытии не авторизированному пользователю.

В дополнение вышеперечисленных свойств информации так же необходимо добавит значимость и уязвимость информации.

Значимость информации – это интегрированный показатель оценки качества информации, используемой в управлении конкретным видом деятельности, ее обобщающая характеристика, отражающая важность для принятия управленческих решений, практическую значимость для достижения конкретных результатов или реализации конкретных функций Уязвимость информации – возможность подвергнуться потенциальной утечке, физическому разрушению и несанкционированному использованию в рамках информационных процессов.

Из вышесказанного следует, что все более актуальной становится проблема обеспечения безопасности ИС. Очевидно, что ее решение должно осуществляться системно, на основе всестороннего исследования технологий обеспечения безопасности информационной сферы, моделей и методов противодействия компьютерным атакам.

На основе анализа литературы по системам обнаружения и анализа компьютерных атак, приведенные методы как правило не имеют достаточного математического описания. В основном они формализованы в виде способов и функций средств обнаружения компьютерных атак, используемых в инструментальных средствах средств предупреждения и обнаружения компьютерных атак . Проблемные вопросы противодействия компьютерным атакам в современной литературе самостоятельного отражения не нашли, поэтому анализ рассматриваемых методов осуществлен для известных методов обнаружения и анализа атак. Методы обнаружения и анализа несанкционированных воздействий на ресурс информационной системы можно разделить на:

− методы анализа сигнатур,

− методы обнаружения аномальных отклонений.

Методы анализа сигнатур предназначены для обнаружения известных атак и основаны на контроле программ и данных в ИС и эталонной сверке последовательности символов и событий в сети с базой данных сигнатур атак. Исходными данными для применения методов служат сведения из системных журналов общего и специального программного обеспечения, баз данных и ключевые слова сетевого трафика ИС. Достоинством данных методов является незначительные требования к вычислительным ресурсам ИС, сохранение высокой оперативности выполнения технологического цикла управления (ТЦУ) в ИС и достоверности обнаружения и анализа атак. Недостатком методов анализа сигнатур является невозможность обнаружения новых (модифицированных) атак без строгой формализации ключевых слов сетевого трафика и обновления базы данных сигнатур атак.

Методы обнаружения аномальных отклонений предназначены для обнаружения неизвестных атак. Принцип их действия состоит в том, что выявляется аномальное поведение ИС отличное от типичного и на основании этого факта принимается решение о возможном наличии атаки. Обнаружение аномальных отклонений в сети осуществляется по признакам компьютерных атак, таким как редкие типы стеков протоколов (интерфейсов) для запроса информации, длинные пакеты данных, пакеты с редкими распределениями символов, нестандартная форма запроса к массиву данных.

Для применения методов обнаружения аномальных отклонений и уменьшения числа ложных срабатываний необходимы четкие знания о регламентах обработки данных и требованиях к обеспечению безопасности информации (установленном порядке администрирования), обновлениях контролируемых программ, сведения о технологических шаблонах выполнения ТЦУ в ИС. Способы применения методов обнаружения аномальных отклонений различаются используемыми математическими моделями :

· Статистическими моделями:

− вероятностными моделями;

− моделями кластерного анализа.

· Моделями конечных автоматов.

· Марковскими моделями.

· Моделями на основе нейронных сетей.

· Моделями на основе генной инженерии.

В методе обнаружения аномальных отклонений, в котором используются статистические модели, выявление аномальной активности осуществляется посредством сравнения текущей активности сетевого трафика ИС с заданными требованиями к технологическому шаблону (профилю нормального поведения) выполнения ТЦУ ИС.

В качестве основного показателя в вероятностных моделях обнаружения компьютерных атак используется:

− вероятность появления новой формы пакета передачи данных отличной от эталонной;

− математическое ожидание и дисперсия случайных величин, характеризующих изменение IP-адресов источника и потребителя информации, номеров портов АРМ источников и потребителей информации.

Статистические методы дают хорошие результаты на малом подмножестве компьютерных атак из всего множества возможных атак. Недостаток статистических моделей обнаружения аномальных отклонений состоит в том, что они не позволяют оценить объем передаваемых данных и не способны обнаружить вторжения атак с искаженными данными. Узким местом методов является возможность переполнения буфера пороговых проверок «спамом» ложных сообщений.

Для эффективного использования статистических моделей в методе обнаружения аномальных отклонений необходимы строго заданные решающие правила и проверка ключевых слов (порогов срабатывания) на различных уровнях протоколов передачи данных. В противном случае доля ложных срабатываний, по некоторым оценкам, составляет около 40 % от общего числа обнаруженных атак.

В основе моделей кластерного анализа лежит построение профиля нормальных активностей (например, кластера нормального трафика) и оценка отклонений от этого профиля посредством выбранных критериев, признаков (классификатора главных компонентов) компьютерных атак и вычислении расстояний между кластерами на множестве признаков атак. В моделях кластерного анализа используется двухэтапный алгоритм обнаружения компьютерных атак. На первом этапе осуществляется сбор информации для формирования множества данных кластеров аномального поведения ИС на низших уровнях протоколов передачи данных. На втором этапе выполняется сравнительный анализ полученных кластеров аномального поведения ИС с кластерами описания штатного поведения системы. Вероятность распознавания атак моделями кластерного анализа составляет в среднем 0,9 при обнаружении вторжений только по заголовкам пакетов передачи данных без семантического анализа информационной составляющей пакетов. Для получения достоверных данных с использованием моделей кластерного анализа необходим анализ порядка идентификации и аутентификации, регистрации абонентов, системных прерываний, доступа к вычислительным ресурсам в нескольких системных журналах ИС: аудита, регистрации, ресурсов, что приводит к задержке времени на принятие решений. Такая задержка часто делает невозможным применение моделей кластерного анализа в системах квазиреального масштаба времени.

Обнаружение атак с использованием модели конечных автоматов основано на моделировании конечными автоматами процессов информационного взаимодействия абонентов ИС по протоколам передачи данных. Конечный автомат описывается множествами входных данных, выходных данных и внутренних состояний. Атаки фиксируются по «аномальным» переходам ИС из состояния в состояние. Предполагается, что в ИС «штатные» переходы системы из состояния в состояние определены, а неизвестные состояния и переходы в эти состояния регистрируются как аномальные. Достоинством этой модели является упрощенный подбор классификационных признаков для ИС и рассмотрение малого числа переходов из состояния в состояние. Модель позволяет обнаруживать атаки в потоке обработки данных сетевыми протоколами в режиме близком к реальному масштабу времени. К недостаткам модели следует отнести необходимость разработки большого числа сложных экспертных правил для сравнительного анализа требуемых и аномальных состояний и переходов системы. Экспертные правила оценки состояний ИС взаимоувязаны с характеристиками сетевых протоколов передачи данных.

Методы обнаружения аномальных отклонений на основе марковских моделей основаны на формировании марковской цепи нормально функционирующей системы и функции распределения вероятностей перехода из одного состояния в другое. Эти сведения используются как обучающие данные. Обнаружение аномалий осуществляется посредством сравнения марковских цепей и соответствующих функций распределения вероятностей аномального и нормального функционирования ИС по значениям порога вероятностей наступления событий. На практике эта модель наиболее эффективна для обнаружения компьютерных атак, основанных на системных вызовах операционной системы, и требует дополнительных метрик условной энтропии для использования в системах квазиреального масштаба времени.

Методы обнаружения компьютерных атак на основе нейронных сетей применяют для предварительной классификации аномалий в ИС. Они базируются на идентификации нормального поведения системы по функции распределения получения пакетов данных (выполнения заданных команд оператора), обучении нейронной сети и сравнительного анализа событий по обучающей выборке.

Аномальное отклонение в ИС обнаруживается тогда, когда степень доверия нейросети своему решению лежит ниже заданного порога. Предполагается, что применению модели нейронных сетей для реализации механизмов защиты информации ИС от компьютерных атак предшествует обучение этих сетей заданным алгоритмам нормального функционирования. Недостатками методов обнаружения компьютерных атак с использованием нейронной сети являются сложный математический аппарат, который недостаточно эффективно работает в системах квазиреального масштаба времени, и сложность обучения сети для выявления неизвестных атак.

Модели обнаружения компьютерных атак на основе генной инженерии опираются на применение в сфере информационных технологий достижений генетики и моделей иммунной системы человека. Подход этой модели базируется на моделировании элементов иммунной системы человека в средствах обнаружения аномалий путем представления данных о технологических процессах в ИС цепочкой (вектором) признаков, и затем вычисления меры сходства между обучающей цепочкой признаков, характеризующих нормальное «поведение» ИС и тестовой цепочкой, характеризующей аномальное функционирование. Если согласование между данными обучающей и тестовой цепочек не найдено, то процесс интерпретируется как аномальный. Одна из основных трудностей применения этой модели состоит в выборе порога согласования данных, формирования необходимого объема данных обучающей и тестовой выборки и чувствительности к ложным срабатываниям.

Модель на основе генной инженерии (природной иммунной системы), применяется для обнаружения аномальных соединений по протоколу ТСР/IP по данным об IP-адресах: источника информации, потребителя информации и коммуникационных средств, с помощью которой соединяются абоненты в сети. Недостаток этих моделей заключается в том, что требуется сложная процедура настройки обучающей и тестовой выборок или данных о поведении индивидуума в ИС с привлечением высококвалифицированного оператора.

Таким образом, достоинством методов обнаружения аномальных отклонений является возможность анализа динамических процессов функционирования ИС и выявления в них новых типов компьютерных атак. Методы дают возможность априорного распознавания аномалий путем систематического сканирования уязвимых мест.

К недостаткам этих методов можно отнести необходимость увеличения нагрузки на трафик в сети, сложность реализации и более низкая достоверность обнаружения компьютерных атак в сравнении с сигнатурным анализом.

Ограничением методов обнаружения и анализа компьютерных атак является необходимость детальной информации о применении протоколов (стеков протоколов) передачи данных в ИС на всех уровнях эталонной модели взаимодействия открытых систем.

Сравнительный анализ существующих методов обнаружения компьютерных атак по анализу сигнатур и аномальных отклонений в ИС показал, что наиболее универсальным подходом к выявлению известных и неизвестных атак является метод обнаружения аномалий. Для повышения устойчивости функционирования ИС необходим комбинированный метод противодействия компьютерным атакам, который гибко использует элементы сигнатурного анализа, выявления аномалий и функционального анализа динамически выполняемых функций ИС.

Список литературы

1. Бетелин В.Б., Галатенко В.А. Основы информационной безопасности: курс лекций: учебное пособие Издание третье, 2006 г., 208 с.

2. Бурков В.Н., Грацианский Е.В., Дзюбко С.И., Щепкин А.В. Модели и механизмы управления безопасностью. Серия «Безопасность». - СИНТЕГ, 2001 г., 160 с.

3. ГОСТ Р ИСО/МЭК 27033-3 - 2014 Информационная технология Методы и средства обеспечения безопасности. Безопасность сетей. Часть 3 Эталонные сетевые сценарии. Угрозы, методы проектирования и вопросы управления.

4. Девянин П.Н. Модели безопасности компьютерных систем. Издательский центр «Академия», 2005 г., 144 с.

5. Климов С.М., Сычев М.П., Астрахов А.В. Противодействие компьютерным атакам. Методические основы. Электронное учебное издание. - М.:МГТУ имени Н.Э. Баумана, 2013 г., 108 с.

6. Шаньгин В.Ф. Защита информации в компьютерных системах и сетях. ДМК Пресс, 2012 г., 591 с.

7. http://sagmu.ru/nauka/images/stories/vestnik/full_text/2013_2/balanovskaya_7-17 - "Анализ угроз информационной безопасности деятельности промышленных предприятий", Балановская А.В., 2013 г.

Нарушения ИБ. Интернет и безопасность корпоративного информационного пространства

Результаты опроса

М.С.Савельев

Заместитель директора по маркетингу

Компании "Информзащита"

Эффективная стратегия защиты корпоративной информационной среды (ИС) требует не только стремления к обеспечению всесторонней безопасности сети компании, но и анализа настоящего положения дел в этой области и оценки предпринимаемых действий для анализа существующих рисков и предупреждения нарушений. Результаты исследования, проведенного журналом "Information Security/Информационная безопасность", могут оказаться полезными для изучения проблем информационной безопасности (ИБ) компании.

Результаты данного опроса красноречиво свидетельствуют о том, что основная угроза безопасности корпоративного информационного пространства исходит именно изнутри компании.

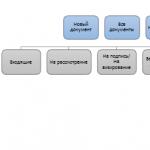

"Гигиена" информационной системы компании

Практически никто из опрошенных не сталкивался со значительными нарушениями ИБ компании со стороны внешних злоумышленников (рис. 1). Половина респондентов утверждает, что на их памяти не случалось попыток проникновения в корпоративную ИС извне. Правда, для абсолютно точного заключения было бы интересно учитывать и еще один факт: имеют ли компании, участвующие в опросе, средства для обнаружения и предотвращения внешних атак, но такой вопрос не был задан.

В повседневной практике довольно часто приходится сталкиваться с тем, что, невзирая на наличие в своем арсенале средств защиты, отделы ИБ компаний и организаций не в состоянии успешно их эксплуатировать. Косвенным подтверждением тому служит картина ответов на вопрос "Насколько развито управление системой обеспечения ИБ?" (рис. 2): неэффективно используется даже такое "гигиеническое" средство защиты, как антивирус. В компаниях почти пятой части респондентов не осуществляется настройка опций автоматического обновления антивирусных баз – этот вопрос отдается на откуп пользователям. Отсюда совершенно очевидно следующее: руководство и IT-специалисты компаний-респондентов могут просто не подозревать о том, какие события происходят в их системах. К слову, современные угрозы, такие, как, например, бот-вирусы, можно обнаружить лишь по едва уловимым признакам, а точнее – только путем анализа тщательно настроенных средств защиты.

Самый опасный нарушитель – пользователь

Вопреки весьма расхожим в 2006 г. утверждениям об огромной опасности, исходящей от инсайдерских угроз, опрос журнала показал, что большая часть инцидентов в реальном опыте специалистов по ИБ – это неумышленные, непреднамеренные действия пользователей (рис. 3). Фактически пользователи нарушают установленные в организации правила использования корпоративной ИС, незлонамеренно совершив то или иное действие (рис. 4). Причем характерно, что правила поведения в области ИБ для сотрудников компаний предусмотрительно описаны (рис. 2) и в политике по информационной безопасности, и в обязанностях сотрудников, и в прочих документах. Несмотря на засвидетельствованное участниками анкетирования наличие в их компаниях специальных инструкций и документов по ИБ, имеет место множество нарушений безопасности из-за неосведомленности пользователей.

Не происходит ли это потому, что требования документов по ИБ до сотрудников не доводятся? Вответе на вопрос " Как сотрудники Вашей компаний узнают о своих обязанностях в области соблюдения ИБ?" (рис. 5), 15% респондентов заявили, что подобные требования существуют лишь на бумаге, и сотрудников организаций о них никак не информируют. Регулярные тренинги в области защиты информации проводятся лишь в пятой части опрошенных компаний. В подавляющем же большинстве случаев специалисты по ИБ несколько самонадеянно полагают, что сотрудники каким-то образом самостоятельно должны овладеть содержимым нормативных документов по безопасности. Смею утверждать, что даже ознакомление "под роспись" не дает никакого эффекта: мы все привыкли формально подписываться под инструкциями по технике безопасности, не вникая в их суть. Нередко и вовсе обходится без такового.

В погоне за тремя зайцами

Чем же для нас чреваты 10% выявленных нарушений? Судя по равномерному распределению ответов на вопрос "Охарактеризуйте важность корпоративной информации" (рис. 6), немногие из специалистов по ИБ действительно разбираются в сущности защищаемого бизнеса. Конечно, и сам вопрос задан несколько прямолинейно, но в практике довольно часто приходится сталкиваться с тем, что в погоне за тремя зайцами (целостностью, конфиденциальностью и доступностью) многие готовы ловить не то, что критично, а то, "кого легче поймать". Порой такие попытки начинают терять связь со здравым смыслом: в какой-то момент все силы службы безопасности затрачиваются на ограничение возможности использовать USB-носители, и при этом никак не контролируются электронная почта, факсы, принтеры и другие средства, позволяющие отправить информацию за пределы организации. Проблемы восстановления информации и работоспособности системы в случае сбоя вообще остаются без внимания. А между прочим это одна из главных угроз, если доверять результатам ответов на вопрос: "Укажите типы пользования информационными ресурсами компании сотрудниками с нарушением установленных режимов в прошлом году?" (рис. 4).

Не таким ли непониманием объясняется выявленное опросом противоречие: несмотря на огромное значение, которое руководство компаний придает вопросам безопасности (рис. 7), увеличить финансирование на обеспечение ИБ и совершенствовать системы защиты TOP-менеджеры не спешат (рис. 8).

Специалисты по безопасности "в собственном соку"

Из исследования совершенно очевидно, что многие специалисты по безопасности "варятся в собственном соку": отвечая на вопрос "К каким мерам по управлению и экспертизе ИБ обращалась Ваша компания за прошедший год?" (рис. 9), только 12,5% опрошенных заявили о том, что пользуются услугами и консультациями профессиональных консультантов по безопасности. Еще чуть более 6% обращаются к мировым стандартам и практикам. Остальные предпочитают сверять действительность лишь с собственным опытом и опытом своих коллег. Следует особо отметить тот факт, что значительная часть опрошенных уверена: количество инцидентов, связанных с ИБ, в будущем будет только расти, и выявлять их станет сложнее (рис. 10). Однако большинство респондентов надеются на некоторую панацею, на палочку-выручалочку в виде какого-то высокотехнологичного решения, которое спасет их от надвигающейся опасности. Отрадно констатировать, что основные надежды связываются именно с правильным выстраиванием и управлением процессами защиты. И это подтверждает наблюдаемый сегодня рост интереса к принимаемым международным стандартам по безопасности. Современные специалисты осознанно стремятся использовать рекомендации стандартов в повседневной деятельности.

Угрозы информационной (компьютерной) безопасности – это различные действия, которые могут привести к нарушениям информационной безопасности. Другими словами, это потенциально возможные события/процессы или действия, которые могут нанести ущерб информационным и компьютерным системам.

Угрозы ИБ можно разделить на два типа: естественные и искусственные. К естественным относятся природные явления, которые не зависят от человека, например, ураганы, наводнения, пожары и т.д. Искусственные угрозы зависят непосредственно от человека и могут быть преднамеренные и непреднамеренные. Непреднамеренные угрозы возникают из-за неосторожности, невнимательности и незнания. Примером таких угроз может быть установка программ, которые не входят в число необходимых для работы, в дальнейшем нарушающих работу системы, что и приводит к потере информации. Преднамеренные угрозы, в отличие от предыдущих, создаются специально. К ним можно отнести атаки злоумышленников как извне, так и изнутри компании. Результат этого вида угроз – огромные потери компанией денежных средств и интеллектуальной собственности.

Классификация угроз информационной безопасности

В зависимости от различных способов классификации все возможные угрозы информационной безопасности можно разделить на следующие основные подгруппы:

Нежелательный контент включает в себя не только вредоносные программы, потенциально опасные программы и спам, которые непосредственно созданы для того, чтобы уничтожить или украсть информацию, но и сайты, которые запрещены законодательством, или нежелательные сайты, что содержат информацию, не соответствующую возрасту потребителя.

Источник: международное исследование EY в области информационной безопасности «Путь к киберустойчивости: прогноз, сопротивление, ответная реакция», 2016 год

Несанкционированный доступ – просмотр информации сотрудником, который не имеет разрешения пользоваться данной информацией, путем нарушения должностных полномочий. Несанкционированный доступ приводит к утечке информации. В зависимости от того, какая информация и где она хранится, утечки могут организовываться разными способами, а именно через атаки на сайты, взлом программ, перехват данных по сети, использование несанкционированных программ.

Утечка информации в зависимости от того, чем она была вызвана, может разделяться на умышленную и случайную. Случайные утечки происходят из-за ошибок оборудования, программного обеспечения и человека. А умышленные, в отличие от случайных, организовываются преднамеренно, с целью получить доступ к данным, нанести ущерб.

Потерю данных можно считать одной из основных угроз информационной безопасности. Нарушение целостности информации может быть вызвано неисправностью оборудования или умышленными действия пользователей, будь то они сотрудниками или злоумышленниками.

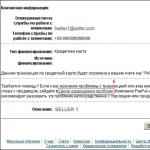

Не менее опасной угрозой является фрод (мошенничество с использованием информационных технологий). К мошенничеству можно отнести не только манипуляции с кредитными картами (кардинг) и взлом онлайн-банка, но и внутренний фрод. Целью этих экономических преступлений является обход законодательства, политики, нормативных актов компании, присвоение имущества.

Ежегодно по всему миру возрастает террористическая угроза постепенно перемещаясь в виртуальное пространство. На сегодняшний день никого не удивляет возможность атак на АСУ ТП различных предприятий. Но подобные атаки не проводятся без предварительной разведки, для чего и нужен кибершпионаж, который поможет собрать необходимые данные. Существует также такое понятие, как информационная война, которая отличается от обычной войны только тем, что в качестве оружия выступает тщательно подготовленная информация.

Источник угроз информационной безопасности

Нарушение информационной безопасности может быть вызвано как спланированными действиями злоумышленника, так и неопытностью сотрудника. Пользователь должен иметь хоть какое-то понятие об ИБ, вредоносном программном обеспечении, чтобы своими действиями не нанести ущерб компании и самому себе.

Чтобы пробиться через защиту и получить доступ к нужной информации злоумышленники используют слабые места и ошибки в работе программного обеспечения, веб-приложений, ошибки в конфигурациях файрволов, прав доступа, прибегают к прослушиванию каналов связи и использованию клавиатурных шпионов.

Потеря информации может быть обусловлена не только внешними атаками злоумышленников и неаккуратностью сотрудников, но и работниками компании, которые заинтересованы в получении прибыли в обмен на ценные данные организации, в которой работают или работали.

Источниками угроз выступают киберпреступные группы и государственные спецслужбы (киберподразделения), которые используют весь арсенал доступных киберсредств:

- нежелательный контент;

- несанкционированный доступ;

- утечки информации;

- потеря данных;

- мошенничество;

- кибервойны и кибертерроризм;

То, чем будет производиться атака, зависит от типа информации, ее расположения, способов доступа к ней и уровня защиты. Если атака будет рассчитана на неопытность жертвы, то возможно использование спам рассылок.

Оценивать угрозы информационной безопасности необходимо комплексно, при этом методы оценки будут различаться в каждом конкретном случае. Например, чтобы исключить потерю данных из-за неисправности оборудования, нужно использовать качественные комплектующие, проводить регулярное техническое обслуживание, устанавливать стабилизаторы напряжения. Дальше следует устанавливать и регулярно обновлять программное обеспечение. Отдельное внимание нужно уделить защитному ПО, базы которого должны обновляться ежедневно:

- защита от нежелательного контента (антивирус, антиспам, веб-фильтры, анти-шпионы)

- фаерволы и системы обнаружения вторжений IPS

- защита веб-приложений

- анти-ддос

- анализ исходного кода

- антифрод

- защита от таргетированных атак

- системы обнаружения аномального поведения пользователей (UEBA)

- защита АСУ ТП

- защита от утечек данных

- шифрование

- защита мобильных устройств

- резервное копирование

- системы отказоустойчивости

Обучение сотрудников компании основным понятиям информационной безопасности и принципам работы различных вредоносных программ поможет избежать случайных утечек данных, исключить случайную установку потенциально опасных программ на компьютер. Также в качестве меры предосторожности от потери информации следует делать резервные копии. Для того чтобы следить за деятельностью сотрудников на рабочих местах и иметь возможность обнаружить злоумышленника, следует использовать DLP-системы.

Организовать информационную безопасность помогут специализированные программы, разработанные на основе современных технологий. Примером таких технологий предотвращения утечек конфиденциальных данных являются DLP-системы. А в борьбе с мошенничеством следует использовать анти-фрод системы, которые предоставляют возможность мониторить, обнаруживать и управлять уровнем фрода.

Под угрозой информационной безопасности понимается случайная или преднамеренная деятельность людей или физическое явление, которые могут привести к нарушению безопасности информации. Далее рассмотрены основные виды и аспекты угроз информационной безопасности.

2.2.1 Классификация угроз информационной безопасности

Все множество потенциальных угроз информационной безопасности по природе их возникновения можно разделить на два класса (рисунок 7): естественные (объективные) и искусственные (субъективные).

Рисунок 7 - Угрозы безопасности

Естественные угрозы – это угрозы, вызванные воздействиями на автоматизированную систему и ее элементы объективных физических процессов или стихийных природных явлений, независящих от человека.

Искусственные угрозы – это угрозы информационной безопасности, вызванные деятельностью человека. Среди них, исходя из мотивации действий, можно выделить:

1. Непреднамеренные (неумышленные, случайные) угрозы, вызванные ошибками в проектировании автоматизированной системы и ее элементов, ошибками в программном обеспечении, ошибками в действиях персонала и т.п..

2. Преднамеренные (умышленные) угрозы, связанные с корыстными устремлениями людей (злоумышленников).

Источники угроз по отношению к автоматизированной системе могут быть внешними или внутренними. Внутренние угрозы реализуются компонентами самой информационной системы – аппаратно-программным обеспечением или персоналом.

К основным непреднамеренным искусственным угрозам информационной безопасности относятся действия, совершаемые людьми случайно, по незнанию, невнимательности или халатности, из любопытства, но без злого умысла:

1. Неумышленные действия, приводящие к частичному или полному отказу системы или разрушению аппаратных, программных, информационных ресурсов системы (неумышленная порча оборудования, удаление, искажение файлов с важной информацией или программ, в том числе системных и т.п.).

2. Неправомерное отключение оборудования или изменение режимов работы устройств и программ.

3. Неумышленная порча носителей информации.

4. Запуск технологических программ, способных при некомпетентном использовании вызывать потерю работоспособности системы (зависания или зацикливания) или осуществляющих необратимые изменения в системе (форматирование или реструктуризацию носителей информации, удаление данных и т.п.).

5. Нелегальное внедрение и использование неучтенных программ (игровых, обучающих, технологических и др., не являющихся необходимыми для выполнения нарушителем своих служебных обязанностей) с последующим необоснованным расходованием ресурсов (загрузка процессора, захват оперативной памяти и памяти на внешних носителях).

6. Заражение компьютера вирусами.

7. Неосторожные действия, приводящие к разглашению конфиденциальной информации, или делающие ее общедоступной.

8. Разглашение, передача или утрата атрибутов разграничения доступа (паролей, ключей шифрования, идентификационных карточек, пропусков).

9. Проектирование архитектуры системы, технологии обработки данных, разработка прикладных программ, с возможностями, представляющими опасность для работоспособности системы и безопасности информации.

10. Игнорирование организационных ограничений (установленных правил) при работе в системе.

11. Вход в систему в обход средств защиты (загрузка посторонней операционной системы со сменных магнитных носителей и т.п.).

12. Некомпетентное использование, настройка или неправомерное отключение средств защиты персоналом службы безопасности.

13. Пересылка данных по ошибочному адресу абонента (устройства).

14. Ввод ошибочных данных.

15. Неумышленное повреждение каналов связи.

К основным преднамеренным искусственным угрозам относятся:

1. Физическое разрушение системы (путем взрыва, поджога и т.п.) или вывод из строя всех или отдельных наиболее важных компонентов компьютерной системы (устройств, носителей важной системной информации, лиц из числа персонала и т.п.).

2. Отключение или вывод из строя подсистем обеспечения функционирования вычислительных систем (электропитания, охлаждения и вентиляции, линий связи и др.).

3. Действия по дезорганизации функционирования системы (изменение режимов работы устройств или программ, забастовка, саботаж персонала, постановка мощных активных радиопомех на частотах работы устройств системы и т.п.).

4. Внедрение агентов в число персонала системы (в том числе, возможно, и в административную группу, отвечающую за безопасность).

5. Вербовка (путем подкупа, шантажа и т.п.) персонала или отдельных пользователей, имеющих определенные полномочия.

6. Применение подслушивающих устройств, дистанционная фото и видеосъемка и т.п..

7. Перехват побочных электромагнитных, акустических и других излучений устройств и линий связи, а также наводок активных излучений на вспомогательные технические средства, непосредственно не участвующие в обработке информации (телефонные линии, сети питания, отопления и т.п.).

8. Перехват данных, передаваемых по каналам связи, и их анализ с целью выяснения протоколов обмена, правил вхождения в связь и авторизации пользователя и последующих попыток их имитации для проникновения в систему.

9. Хищение носителей информации (магнитных дисков, лент, микросхем памяти, запоминающих устройств и целых ПЭВМ).

10. Несанкционированное копирование носителей информации.

11. Хищение производственных отходов (распечаток, записей, списанных носителей информации и т.п.).

12. Чтение остаточной информации из оперативной памяти и с внешних запоминающих устройств.

13. Чтение информации из областей оперативной памяти, используемых операционной системой (в том числе подсистемой защиты) или другими пользователями, в асинхронном режиме используя недостатки мультизадачных операционных систем и систем программирования.

14. Незаконное получение паролей и других реквизитов разграничения доступа (агентурным путем, используя халатность пользователей, путем подбора, путем имитации интерфейса системы и т.д.) с последующей маскировкой под зарегистрированного пользователя («маскарад»).

15. Несанкционированное использование терминалов пользователей, имеющих уникальные физические характеристики, такие как номер рабочей станции в сети, физический адрес, адрес в системе связи, аппаратный блок кодирования и т.п..

16. Вскрытие шифров криптозащиты информации.

17. Внедрение аппаратных спец вложений, программных закладок и вирусов, т.е. таких участков программ, которые не нужны для осуществления заявленных функций, но позволяющих преодолевать систему защиты, скрытно и незаконно осуществлять доступ к системным ресурсам с целью регистрации и передачи критической информации или дезорганизации функционирования системы.

18. Незаконное подключение к линиям связи с целью работы «между строк», с использованием пауз в действиях законного пользователя от его имени с последующим вводом ложных сообщений или модификацией передаваемых сообщений.

19. Незаконное подключение к линиям связи с целью прямой подмены законного пользователя путем его физического отключения после входа в систему и успешной аутентификации с последующим вводом дезинформации и навязыванием ложных сообщений.

Чаще всего для достижения поставленной цели злоумышленник использует не один, а некоторую совокупность из перечисленных выше путей.